Nuova pericolosa minaccia per la cybersecurity delle aziende di ogni dimensione. Stavolta il mirino è più ristretto, ma il bersaglio è grosso: i manager aziendali.

Il CSIRT (Computer Security Incident Response Team) italiano ha comunicato che è in corso una vera e propria campagna phishing denominata “Whaling phishing”, i cui destinatari sono proprio i decision maker di realtà nazionali e internazionali.

Secondo un rapporto britannico, negli ultimi tre anni, gli attacchi phishing ai danni di dipendenti con ruoli manageriali hanno portato a perdite di quasi 3,5 miliardi di sterline.

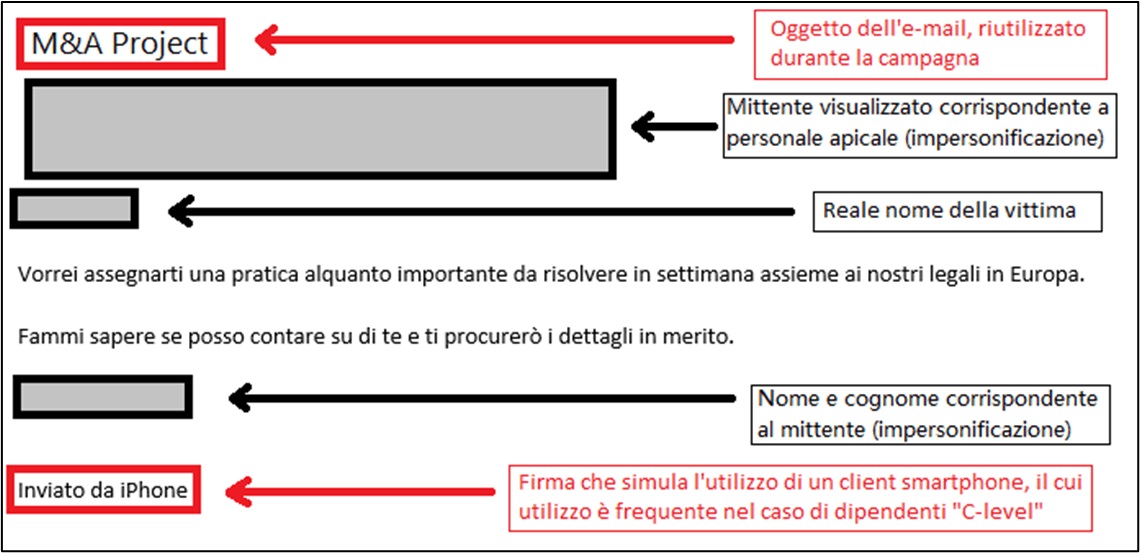

Il Whaling Phishing è una frode che sfrutta email malevole e tecniche di social engineering per convincere il manager a effettuare ingenti movimenti economici. Un attacco che prevede un’approfondita fase di analisi della vittima, tanto che non solo la lingua, ma anche il tone of voice del messaggio viene adattato, per creare una tipica comunicazione rivolta al C-level, all’interno della specifica azienda (vedi immagine sottostante, condivisa dal CSIRT).

Insomma, ciò che rende altamente pericolosa questa minaccia è la perfetta targetizzazione dell’email in base alla vittima, che la rende complicato il riconoscimento del potenziale attacco.

Ma vediamo quali sono le sue caratteristiche principali, che devono subito allarmarci.

Whaling Phishing: caratteristiche e come riconoscerlo

Il Whaling Phishing si basa su un’email in cui si fanno chiari e completi riferimenti dal punto di vista legale – inviata da un mittente apparentemente legittimo – che si conclude con l’invito a compiere un’azione: effettuare o autorizzare una transazione economica, inserire i propri dati personali, scaricare un allegato malevolo.

Spesso, se non sempre, queste email presentano un tono che lascia trasparire un’urgenza: lo scopo è far sì che la vittima non rifletta troppo, ma agisca d’istinto.

Inoltre, le email di Whaling Phishing specificano che il mittente non è disponibile, perché impegnato in riunione o altro… invitando la vittima a muoversi comunque in autonomia.

Nel dubbio, verifica sempre la veridicità delle email che ti spingono a compiere un’azione importante, soprattutto quando c’è un esplicito invito a effettuare pagamenti di qualsiasi genere.

Fonte contenuti: cybersecurity360.it

Conoscere in anticipo le caratteristiche del Whaling Phishing, ti aiuterà a riconoscere il pericolo, ma è importante garantire a ogni dipendente – C-level compresi – una formazione continua, personalizzata e aggiornata.

Scopri il nostro servizio di Security Awareness: una piattaforma di training e test per la formazione degli utenti, per affinare la capacità di adottare comportamenti diffidenti in rete!