Il panorama della sicurezza in ambito IT è profondamente mutato negli ultimi anni, con le aziende che stanno finalmente acquisendo una maggiore consapevolezza del rischio e della necessità di implementare adeguate misure di sicurezza.

Le vulnerabilità informatiche crescono di pari passo con la digitalizzazione delle attività di business. L‘apprendimento automatico e l’intelligenza artificiale diventano tecnologie via via più mature, ma al contempo aumentano anche i rischi di sicurezza connessi alla loro evoluzione.

Il World Economic Forum nel suo documento sui rischi globali del 2021 ha incluso nella Top 10 anche i rischi legati al mondo digitale:

- al 4° posto troviamo i rischi legati alla Cybersecurity (immediati o a breve termine);

- al 2° posto ci sono quelli connessi al guasto delle infrastrutture IT ( rischi a medio termine, 5 anni).

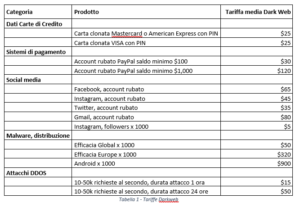

Come abbiamo visto nella puntata precedente, i cyber criminali sono in grado di sfruttare vulnerabilità zero day e dati rubati o acquistati sulle piattaforme specializzate nella vendita di queste informazioni, per compiere la loro attività criminali attraverso la tecnica del riscatto.

Queste piattaforme di vendita hanno un vero e proprio tariffario che può essere facilmente accessibile anche agli hacker alle prime armi.

Come già ribadito, le tecniche del cybercrimine sono in continua evoluzione, tanto da rendere insufficiente un approccio tradizionale alla Security, limitato a piattaforme di protezione dei sistemi (End Point Prevention – EPP), che proteggono in maniera eccellente da minacce conosciute e solo in parte da quelle sconosciute.

Oggi le minacce ritenute “generiche” possono mutare in attacchi mirati, diventando così estremamente pericolose per un’azienda che si affida unicamente alle tecniche tradizionali di Sicurezza IT.

È indispensabile quindi per un’azienda individuare tempestivamente le potenziali minacce che possono pregiudicare la continuità operativa, l’integrità dell’infrastruttura IT e/o degli asset intellettuali (dati, informazioni, software), ma soprattutto è di vitale importanza rispondere in maniera efficace agli attacchi.

Per questo, ogni società deve implementare varie soluzioni, che prevedono funzionalità di:

- Cyber Intelligence – raccolta di log ed eventi e la loro correlazione;

- Anomaly Detection – analisi volta a rilevare potenziali minacce alla sicurezza;

- Response Automation – Risposta Automatica agli incidenti in grado di bloccare in tempi molto rapidi attacchi sofisticati;

- Remote Incident Response – il supporto remoto da parte di un team di specialisti security per il contrasto delle minacce.

Queste soluzioni possono richiedere l’implementazione di diversi strumenti, che aprono ulteriori scenari con svariate limitazioni:

- ogni prodotto è concepito per rilevare un semplice e circoscritto sottogruppo di minacce e non comunica con i prodotti analoghi;

- per fornire una visibilità olistica delle minacce occorrono tempo, risorse e competenze significative;

- i vettori di attacco complessi o critici restano non sorvegliati;

- tasso di configurazione e utilizzo medio dei prodotti di sicurezza pari al 40%.

A queste, si aggiunge la carenza di risorse in termini di personale (soprattutto esperto), tempo e budget per:

- rispondere in modo tempestivo a tutti gli avvisi e far fronte alle minacce avanzate;

- implementare e configurare molteplici prodotti di cybersecurity;

- acquistare i prodotti necessari per proteggere l’intera infrastruttura dagli attacchi sofisticati o mirati.

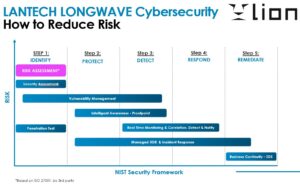

In questo contesto così complicato, Lantech Longwave si propone come advisor in grado di valutare le necessità di ogni azienda e fornire le soluzioni più appropriate, affiancandolo nella delicata fase di implementazione e gestione delle tecnologie di sicurezza, con tutti i benefici derivanti dall’outsourcing dell’attività.

- ralizzata – Un’unica console consente una gestione centralizzata dove vengono consolidati e correlati log, flussi ed eventi provenienti dagli ambienti SaaS, IaaS e on-premise.

- risposta agli incident – Il nostro SOC monitora H24 le potenziali minacce e coordina l’adeguata risposta agli incidenti con 3 livelli di escalation in base alla tipologia dell’attacco e alle competenze, secondo un corretto Remediation Plan. La piattaforma di Intelligence analizza automaticamente i flussi di rete e i log, generando gli opportuni alert;

- conformità normativa – Tutti i controlli implementati attraverso la tecnologia Security Information Event Management (SIEM) rispondono ai requisiti delle normative privacy e agli specifici regolamenti di settore, quali PCI DSS, GDPR, NIS, HIPPA. La compliance può essere facilmente integrata nei servizi di Cyber Security.

Il modello Lantech Longwave: cyber security as a service

Al di là delle competenze specialistiche di ogni esperto presente nel SOC, il modello Lantech Longwave presenta diversi vantaggi:

- approccio Customer Centric e tailoring degli investimenti – Ogni soluzione è progettata sulle necessità specifiche, con una definizione collaborativa della strategia di Cyber Security a medio e lungo termine e con tailoring degli investimenti effettuati;

- servizi gestiti pronti all’uso – Ogni servizio è comprensivo di infrastruttura e servizi operativi che includono il setup iniziale, il supporto, la manutenzione e la gestione continuativa per il corretto funzionamento della soluzione nel tempo, secondo il modello Managed Security Service Provider (MSSP);

- accesso a una rete di esperti di Cyber Security – Collaboriamo con diversi partner tecnologici per soddisfare ogni necessità di protezione. Nei nostri laboratori vengo eseguiti continuamente scouting tecnologici e ogni anno vengono stabilite nuove partnership strategiche;

- supporto dell’Intelligenza Artificiale (AI) e dell’apprendimento automatico (ML) – Il supporto all’implementazione del programma di cyber resilience utilizza tecnologie all’avanguardia come Artificial Intelligence e Machine Learning, per garantire la sicurezza delle informazioni, la continuità aziendale e la risposta alle minacce più complesse.

Cyber Security & Business

Supportiamo le aziende nell’adeguamento e nell’implementazione dei controlli di Security, garantendo un costante allineamento tra le necessità strategiche del business e la capacità di gestire i nuovi rischi legati alla Digital Transformation.

Fonte: : https://www.privacyaffairs.com/dark-web-price-index-2021/